سایت

-

کتاب

کتابهای خارجی روانشناختی برای سنین ۱۳ تا ۱۸ سال

بهترین کتابهای خارجی روانشناختی برای نوجوانان (۱۳ تا ۱۸ سال): راهنمایی برای رشد و خودشناسی در دوران بلوغ دوران نوجوانی، دورهای از تغییرات بنیادی و چالشهای عمیق است که هر فردی آن را تجربه میکند. در این برهه حساس از زندگی، کتابهای روانشناختی خارجی میتوانند ابزاری قدرتمند برای نوجوانان (۱۳ تا ۱۸ سال) باشند تا با بینشهای نوین جهانی به درک بهتر خود، مدیریت هیجانات، تقویت مهارتهای ارتباطی و کشف مسیر زندگیشان بپردازند و خود را برای آیندهای روشنتر توانمند سازند. نوجوانی، پلی میان کودکی و بزرگسالی است؛ دورانی پر از شور، هیجان، ابهامات و دغدغههای فکری. تغییرات هورمونی، جستجو برای هویت فردی، فشارهای اجتماعی و تحصیلی، و نیاز به استقلال، همگی میتوانند این دوره را به یک چالش بزرگ تبدیل کنند. در این میان، آشنایی با مفاهیم روانشناختی و خودشناسی، نهتنها به نوجوانان کمک میکند تا با این تحولات کنار بیایند، بلکه آنها را برای ساختن یک شخصیت متعالی و موفق در آینده آماده میسازد. مطالعه کتابهای روانشناختی، پنجرهای به سوی جهان درونی و بیرونی میگشاید و به آنها فرصت میدهد تا از تجربیات دیگران بیاموزند و راهحلهای عملی برای مسائل خود بیابند. این کتابها صرفاً منابع اطلاعاتی نیستند، بلکه رهنماهایی برای کشف خود و توانمندسازی هستند که نوجوانان …

-

کتاب

خرید اکانت UpToDate ارزان و معتبر

خرید اکانت UpToDate ارزان و معتبر: دسترسی بیدردسر به جدیدترین دانش پزشکی با ضمانت اصالت خرید اکانت uptodate ارزان و معتبر، امکان دسترسی به جامعترین و بهروزترین دانش پزشکی دنیا را فراهم میآورد. برای جامعه پزشکی ایران، با توجه به چالشهای پرداخت ارزی و نیاز به پایداری، یافتن مرکزی قابل اعتماد که اصالت و قیمت مناسب را تضمین کند، حیاتی است. UpToDate به عنوان مرجع اصلی تصمیمگیری بالینی مبتنی بر شواهد، ابزاری بیبدیل برای پزشکان، دانشجویان، پرستاران و داروسازان به شمار میرود. این پلتفرم با ارائه اطلاعات جامع و بهروز، به بهبود کیفیت تشخیص و درمان بیماریها کمک شایانی میکند. اما دسترسی به این گنجینه دانش در ایران، همواره با محدودیتهایی همراه بوده است. جامعه پزشکی کشورمان، از پزشکان متخصص تا دانشجویان مشتاق، همواره در جستجوی منابع معتبر و دست اول برای ارتقاء دانش و بهروزرسانی مهارتهای خود هستند. UpToDate با بیش از 1.5 میلیون کاربر در 180 کشور، بهعنوان یکی از مهمترین و معتبرترین منابع اطلاعات پزشکی جهان شناخته میشود. چالشهای مربوط به پرداختهای بینالمللی و اطمینان از اصالت اکانتها، موانعی هستند که بسیاری از متخصصان و دانشجویان را از این منبع ارزشمند محروم میسازد. ایران پیپر این دغدغهها را به خوبی درک کرده و با ارائه راهکاری مطمئن …

-

کتاب

خلاصه جامع کتاب 100 روش افزایش بازدید سایت و وبلاگ | شهرام هادوی

خلاصه کتاب 100 روش افزایش بازدید سایت و وبلاگ ( نویسنده شهرام هادوی ) افزایش بازدید سایت، آرزوی هر وبمستر و صاحب کسب وکاری در فضای آنلاین است که به دنبال دیده شدن و جذب مشتریان بالقوه خود می گردد. کتاب «100 روش افزایش بازدید سایت و وبلاگ» اثر شهرام هادوی، دروازه ای به سوی درک این مسیر پر پیچ و خم است. این کتاب راهنمایی عملی را برای افزایش ترافیک وب ارائه می دهد که پایه های اساسی دنیای دیجیتال مارکتینگ را به خواننده می آموزد. آشنایی با نویسنده و کلیات کتاب «100 روش افزایش بازدید سایت و وبلاگ» شهرام هادوی، نویسنده ای توانا در عرصه وب و فناوری اطلاعات، با تالیف کتاب «100 روش افزایش بازدید سایت و وبلاگ»، تلاش کرده است تا گنجینه ای از دانش و تجربه را در اختیار علاقه مندان به دنیای آنلاین قرار دهد. این کتاب که در سال 1392 (تقریباً 2013 میلادی) منتشر شده، در زمان خود، یک منبع جامع و ارزشمند به شمار می رفت. در آن دوران، فضای دیجیتال مارکتینگ و به ویژه بهینه سازی برای موتورهای جستجو، در حال رشد و تحول بود و نیاز به منابع آموزشی کاربردی به شدت احساس می شد. این کتاب در حدود 50 …

-

کتاب

کتاب های اوپن اکسس دانشگاهی از انتشارات معتبر

کتابهای اوپن اکسس دانشگاهی، منابع علمی ارزشمندی هستند که به صورت رایگان و بدون محدودیت دسترسی در اختیار پژوهشگران، دانشجویان و علاقهمندان به علم قرار میگیرند. این کتابها که توسط انتشارات معتبر دانشگاهی و تجاری منتشر میشوند، از فرآیندهای دقیق داوری همتا عبور کرده و کیفیت علمی بالایی دارند، بنابراین میتوانند به عنوان منابع قابل اعتماد در تحقیقات و مطالعات آکادمیک مورد استفاده قرار گیرند. ورود به دنیای کتابهای اوپن اکسس دانشگاهی در عصر اطلاعات و ارتباطات، دسترسی آزاد به دانش و یافتههای علمی بیش از پیش اهمیت پیدا کرده است. محیط دانشگاهی و پژوهشی همواره نیازمند منابعی معتبر و بهروز بوده است تا چرخهی تحقیق و نوآوری با سرعت بیشتری به حرکت درآید. در این میان، کتابهای اوپن اکسس دانشگاهی از انتشارات معتبر به عنوان گنجینهای بینظیر، راه را برای فراگیری دانش هموار ساختهاند. این کتابها نه تنها موانع مالی را از میان برمیدارند، بلکه با ارائهی محتوایی با کیفیت و داوری شده، به ارتقای سطح علمی جامعه کمک شایانی میکنند. مزیت اصلی این دسترسی، امکان دانلود کتاب و دانلود مقاله بدون پرداخت هزینه است که برای دانشجویان و پژوهشگران در سراسر جهان بسیار حیاتی است. دسترسی آزاد یا اوپن اکسس، مفهومی است که هدف آن حذف موانع دسترسی …

-

تلفن تماس و سایت شرکت آذین لوله سپاهان

تلفن تماس و سایت شرکت آذین لوله سپاهان ۱. معرفی کامل شرکت آذین لوله سپاهان و تاریخچه شکلگیری برند شرکت آذین لوله سپاهان یکی از پیشروترین تولیدکنندگان لوله و اتصالات در ایران است که سالهاست در حوزه سیستمهای لولهکشی پلیمری، آبرسانی، گرمایش و تاسیسات ساختمانی فعالیت میکند. این شرکت از همان ابتدا با هدف تولید محصولات استاندارد، بادوام و قابلاعتماد وارد این حوزه شد و به مرور زمان با توسعه خطوط تولید، نوآوری و رعایت استانداردهای سختگیرانه، جایگاه ویژهای در بازار ایران پیدا کرد.امروزه محصولات آذین لوله سپاهان در هزاران پروژه مسکونی، تجاری، اداری، صنعتی و حتی پروژههای دولتی استفاده میشود. این برند در میان مجریان تاسیسات، مهندسان و پیمانکاران، بهعنوان یک برند «امن و همیشه قابل اعتماد» شناخته میشود. به همین دلیل تلفن تماس شرکت آذین لوله سپاهان و سایت شرکت آذین لوله سپاهان همیشه جزو جستجوهای پرتکرار کاربران است.این محبوبیت از چند عامل مهم سرچشمه میگیرد: کیفیت بالا، دوام عالی، استانداردهای سختگیرانه، پشتیبانی گسترده، تنوع محصول و ارائه خدمات پس از فروش واقعی. همین عوامل باعث شده این برند بهعنوان یکی از پایههای مهم بازار لولهکشی کشور شناخته شود. آدرس سایت: pipebazar.ir مدیریت فروش: 09129725653 نمایندگی لوله آذین – خرید مستقیم، ضمانت اصالت کالا و ارسال سریع فروشگاه …

-

اقتصادی

آموزش عیب یابی سروو درایو و اینورترهای CNC به زبان ساده

در دنیای امروزی که دقت و سرعت تولید حرف اول را میزند، ماشینهای CNC تبدیل به ستون اصلی خطوط تولید در صنایع مختلف شدهاند. قلب تپندهی این ماشینها، سروو درایو و اینورتر است؛ دو قطعه حیاتی که اگر به درستی کار نکنند، حتی پیشرفتهترین دستگاهها نیز از حرکت بازمیمانند.عیبیابی صحیح این اجزا نهتنها موجب صرفهجویی در هزینه و زمان میشود، بلکه از آسیبهای جدی به قطعات الکترونیکی و مکانیکی جلوگیری میکند. در این گزارش تخصصی از رسانهی CNCkala، گامبهگام با اصول عیبیابی سروو درایو و اینورتر آشنا میشوید و خواهید دانست که چگونه میتوان بهسادگی مشکلات این بخشهای پیچیده را شناسایی و رفع کرد. آشنایی با سروو درایو و اینورتر CNC و نقش آن در سیستم حرکتی سروو درایوها در واقع کنترلکنندههای دقیق حرکت هستند که به کمک سیگنالهای بازخوردی، موقعیت و سرعت موتور را تنظیم میکنند. اینورترها نیز وظیفه تبدیل برق ورودی و کنترل دور موتور را بر عهده دارند. در ماشین CNC، هماهنگی این دو جزء تعیینکنندهی دقت نهایی قطعهی تولیدی است.در صورتی که تنظیم یا عملکرد یکی از این اجزا مختل شود، خطاهای متعددی در حرکت محورهای X، Y یا Z رخ خواهد داد و دستگاه قادر به ادامه فرآیند برش یا تراش نخواهد بود. تفاوت سروو …

-

آموزش

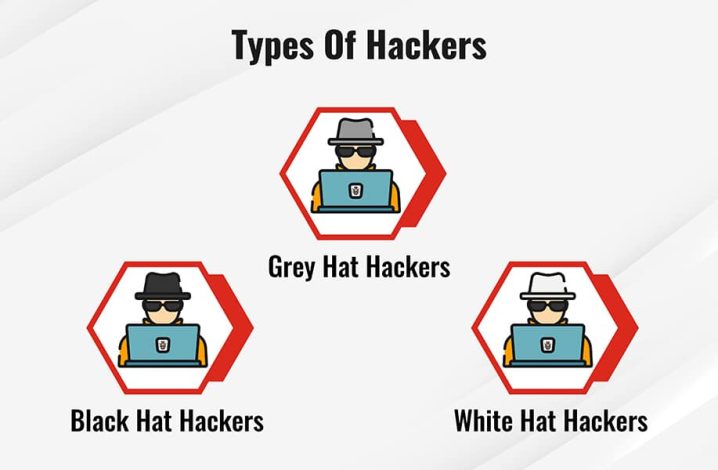

راهنمای جامع حفاظت در برابر هک؛ انواع هکرها، تهدیدات و روش های پیشگیری

تعریف رایج هک کردن، اقدام به نفوذ به دستگاه ها و شبکه های دیجیتال از طریق دسترسی غیرمجاز به حساب یا سیستم کامپیوتری است. هک کردن همیشه یک عمل مخرب نیست، اما معمولاً با فعالیت های غیرقانونی و سرقت داده ها توسط مجرمان سایبری مرتبط است. اما هک کردن در زمینه امنیت سایبری چیست؟ هک کردن در امنیت سایبری به سوءاستفاده از دستگاه هایی مانند کامپیوترها، تلفن های همراه، تبلت ها و شبکه ها برای وارد کردن آسیب به یا خراب کردن سیستم ها، جمع آوری اطلاعات کاربران، سرقت داده ها و اسناد، یا اختلال در فعالیت های مرتبط با داده ها اشاره دارد. دیدگاه سنتی از هکرها، برنامه نویس تنها و منحرفی است که در کدنویسی و تغییر نرم افزارها و سخت افزارهای کامپیوتری مهارت بالایی دارد. اما این دیدگاه محدود، ماهیت فنی واقعی هک کردن را پوشش نمی دهد. هکرها به طور فزاینده ای پیچیده تر می شوند و از روش های حمله مخفیانه استفاده می کنند که به طور کامل از نرم افزارهای امنیت سایبری و تیم های فناوری اطلاعات نادیده گرفته می شوند. آن ها همچنین در ایجاد بردارهای حمله که کاربران را فریب می دهند تا پیوست ها یا لینک های مخرب را باز کرده …